Phishing Els correus electrònics són una amenaça de seguretat important per a empreses de totes les mides. De fet, són la primera manera en què els pirates informàtics accedeixen a les xarxes de l'empresa.

Per això és tan important que els empleats puguin identificar els correus electrònics de pesca quan els veuen.

En aquesta publicació del blog, parlarem de com podeu utilitzar les simulacions de pesca de GoPhish per ensenyar als vostres empleats a detectar atacs de pesca.

També oferirem alguns consells sobre com podeu reduir el risc que la vostra empresa es vegi compromesa per un atac de pesca.

Què és GoPhish?

Si no esteu familiaritzat amb Gophish, és una eina que us permet enviar correus electrònics simulats de pesca als vostres empleats.

Aquesta és una manera fantàstica d'entrenar-los sobre com identificar correus electrònics de pesca, així com posar a prova els seus coneixements sobre el tema.

Com pots utilitzar GoPhish?

Pas 1. Aconsegueix GoPhish Running

Per utilitzar Gophish, necessitareu un servidor Linux amb Golang i GoPhish instal·lats.

Podeu configurar el vostre propi servidor GoPhish i crear les vostres pròpies plantilles i pàgines de destinació.

Alternativament, si voleu estalviar temps i accedir a les nostres plantilles i assistència, podeu crear un compte en un dels nostres servidors amb GoPhish i després configurar la vostra configuració.

Pas #2. Obteniu un servidor SMTP en funcionament

Si ja teniu un servidor SMTP, podeu ometre-ho.

Si no tens un servidor SMTP, connecta't!

Molts dels principals proveïdors de serveis al núvol i proveïdors de serveis de correu electrònic estan dificultant l'enviament de correu electrònic de manera programàtica.

Abans podies utilitzar serveis com Gmail, Outlook o Yahoo per a les proves de pesca, però com que opcions com "Activa l'accés a les aplicacions menys segurs" estan desactivades per aquests serveis per a la compatibilitat amb POP3/IMAP, aquestes opcions estan disminuint.

Què és, doncs, un equip vermell o seguretat cibernètica consultor per fer?

La resposta és configurar el vostre propi servidor SMTP en un amfitrió de servidor privat virtual (VPS) compatible amb SMTP.

Aquí he preparat una guia sobre els principals amfitrions VPS compatibles amb SMTP i com podeu configurar fàcilment el vostre propi servidor SMTP segur amb capacitat de producció utilitzant Poste.io i Contabo com a exemple: https://hailbytes.com/how -per-configurar-un-servidor-de-correu-e-mail-smtp-funcionant-per-la-prova-de-phish/

Pas #3. Creeu les vostres simulacions de proves de pesca

Un cop tingueu un servidor de correu electrònic en funcionament, podeu començar a crear les vostres simulacions.

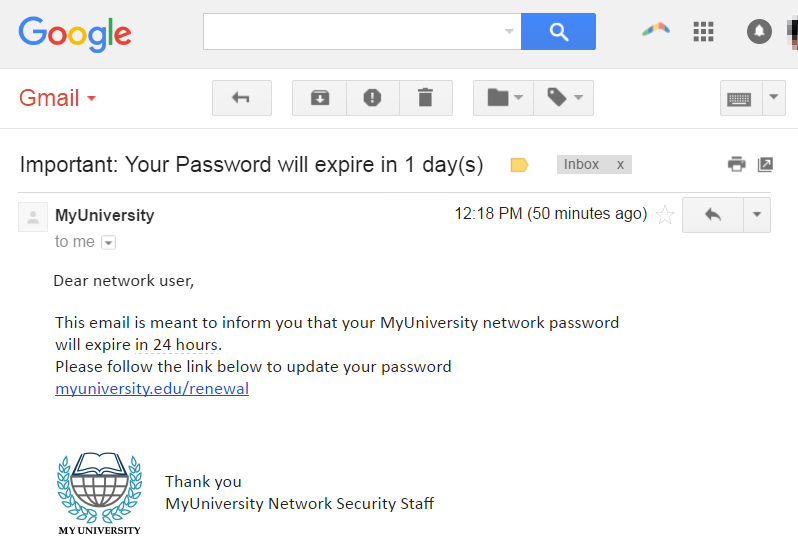

Quan creeu les vostres simulacions, és important fer-les el més realistes possible. Això significa utilitzar logotips i marques reals de l'empresa, així com noms reals dels empleats.

També hauríeu d'intentar imitar l'estil dels correus electrònics de pesca que els pirates informàtics envien actualment. D'aquesta manera, podreu oferir als vostres empleats la millor formació possible.

Pas #4. Enviament de simulacions de proves de pesca

Un cop hàgiu creat les vostres simulacions, podeu enviar-les als vostres empleats.

És important tenir en compte que no hauríeu d'enviar massa simulacions alhora, ja que això les pot desbordar.

A més, si esteu enviant més de 100 empleats phishing provant simulacions alhora, voldreu assegurar-vos que esteu escalfant l'adreça IP del vostre servidor SMTP per evitar problemes de lliurament.

Podeu consultar la meva guia sobre l'escalfament de la IP aquí: https://hailbytes.com/how-to-warm-an-ip-address-for-smtp-email-sending/

També hauríeu de donar temps suficient al personal per completar la simulació, de manera que no se senti pressa.

De 24 a 72 hores és una quantitat de temps adequada per a la majoria de situacions de prova.

#5. Informa al teu personal

Després d'haver completat la simulació, podeu informar-los sobre què han fet bé i on podrien millorar.

Informar al vostre personal pot incloure revisar els resultats generals de la campanya, cobrir maneres d'identificar la simulació de pesca utilitzada a la prova i ressaltar èxits com els usuaris que van informar de la simulació de pesca.

Mitjançant l'ús de simulacions de pesca de GoPhish, podreu ensenyar als vostres empleats a identificar els correus electrònics de pesca de manera ràpida i segura.

Això ajudarà a reduir el risc que la vostra empresa es vegi compromesa per un atac de pesca real.

Si no esteu familiaritzat amb Gophish, us animem a comprovar-ho. És una gran eina que pot ajudar a la vostra empresa a protegir-se dels atacs de pesca.

Podeu llançar una versió llesta per utilitzar de GoPhish a AWS amb el suport de Hailbytes aquí.

Si heu trobat útil aquesta publicació del blog, us animem a compartir-la amb la vostra xarxa. També us convidem a seguir-nos a les xarxes socials per obtenir més consells i consells sobre com mantenir-vos segurs en línia. Gràcies per llegir!

Utilitzeu simulacions de pesca de GoPhish a la vostra organització?

Aquesta entrada al blog t'ha ajudat a aprendre alguna cosa nova sobre Gophish? Feu-nos-ho saber als comentaris a continuació.